Convertisseur YouTube MP3 anonyme : télécharger sans laisser de traces

Une poignée de services en ligne savent effacer les traces là où d'autres s'empressent de tout consigner. Convertir une vidéo…

Laposte.net mail connexion et spam : comment protéger vos mails sensibles ?

Un simple faux pas numérique peut suffire à ouvrir la porte à une intrusion dans votre boîte mail, et transformer…

Je veux savoir à qui appartient ce numéro qui m’appelle sans laisser de message

Recevoir des appels non identifiés peut être frustrant, surtout quand l'interlocuteur ne laisse pas de message. Ce phénomène est d'autant…

Vider la corbeille du téléphone : que deviennent vos données après ?

Un fichier effacé ne disparaît pas en un claquement de doigt. Sur smartphone, la suppression reste souvent une illusion :…

Protégez vos locaux avec des solutions intelligentes et connectées

Une porte fermée à clé n'arrête plus grand monde. Les menaces évoluent, les intrusions aussi. Face à cette réalité, la…

WPA2 ou WPA/WPA2 : quel est le meilleur protocole de sécurité Wi-Fi ?

La majorité des routeurs domestiques affichent par défaut la mention “WPA/WPA2” lors de la configuration du réseau sans fil, sans…

Optimisez votre sécurité informatique avec Epsilon Scan.Tool

Même les systèmes les plus récents subissent régulièrement des failles imprévues, malgré des protocoles de sécurité réputés infaillibles. L'automatisation des…

Comment supprimer les virus et les logiciels malveillants sur Mac

La sécurité numérique est un sujet de préoccupation majeur à notre époque. Même si les appareils Mac d'Apple jouissent d'une…

Réduire efficacement les attaques de vers et de virus sur vos appareils

Un ordinateur sans défense, c'est un peu comme une porte grande ouverte sur vos données. Se protéger contre les attaques…

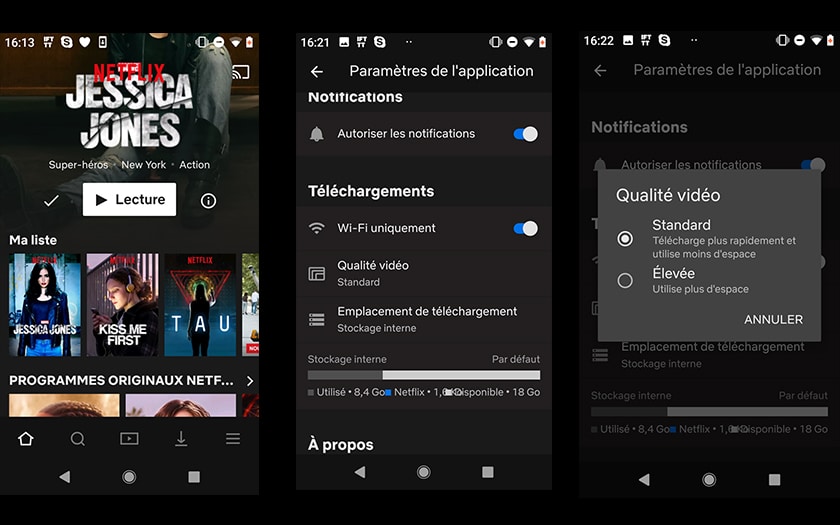

Astuces pour améliorer la qualité d’image sur Netflix

La qualité d'image sur Netflix ne dépend pas seulement de votre abonnement ou de la puissance de votre téléviseur. Dès…

Trouver le moteur de recherche qui répond vraiment à vos besoins

5/5 - (2 votes) Moteur de recherche | Définition | Comment choisir le meilleur moteur de recherche. Des millions d'internautes…

La forme d’attaque directe la plus facile à réaliser en cybersécurité

En décembre 2020, FireEye a découvert une attaque sophistiquée à grande échelle ayant un impact sur le gouvernement américain et…

Réinitialiser une clé USB facilement en quelques étapes efficaces

Un système qui refuse d'obéir, des lenteurs inexpliquées, des plantages à répétition. Parfois, il ne reste qu'une seule option pour…

Malisiel : comprendre ce logiciel malveillant et ses dangers

Une statistique brute : chaque minute, ce sont des milliers de nouveaux malwares qui surgissent quelque part sur la planète.…

Les signes qui montrent que votre ordinateur a un virus

Il est souvent frustrant d'avoir un ordinateur qui ne répond pas parfaitement à nos attentes. La lenteur, les pannes d'applications…

Identifier les logiciels malveillants courants et protéger efficacement votre ordinateur

Oubliez tout ce que vous pensiez savoir sur la sécurité informatique : le danger ne prévient pas, il infiltre, il…

SafeSearch for Google : protéger les recherches de vos enfants pas à pas

Moins de 13 ans, un compte Google rattaché à Family Link impose automatiquement SafeSearch. Pourtant, ce filtre ne fonctionne pas…

Sécurité renforcée : Comment fonctionne l’authentification à deux facteurs 2FA ?

Même après la saisie du bon mot de passe, l'accès à un compte peut être refusé. L'envoi d'un code temporaire,…

Configurer nord vpn en français

Nordvpn est une application qui permet de se connecter à internet en toute sécurité, via les serveurs d’autres pays. Il…

Ipv6 et sécurité, les raisons d’une confiance parfois trompeuse

IPv6, le successeur d'IPv4, a été conçu pour répondre à la pénurie d'adresses IP et améliorer la gestion du réseau.…

Les meilleurs produits efficaces pour nettoyer votre ordinateur

Oubliez les manuels poussiéreux : s'attaquer au nettoyage de son ordinateur ne se résume pas à un simple coup de…

Stockage des mots de passe sur PC : emplacement et sécurité expliqués

Les systèmes d'exploitation n'ont jamais promis l'infaillibilité. Sur votre disque dur, les mots de passe s'alignent, parfois à la vue…

Meilleur type d’authentification : comparaison et avantages des méthodes sécurisées

Une authentification forte ne garantit pas toujours une sécurité absolue. Même les systèmes les plus sophistiqués restent vulnérables à certaines…

Audit cybersécurité : pourquoi et comment améliorer votre sécurité en ligne ?

38 %. C'est la hausse nette du nombre de cyberattaques déclarées en France entre 2022 et 2023, d'après l'Agence nationale…

L’annuaire inversé gratuit : un allié pour lutter contre le harcèlement téléphonique

Les appels incessants de numéros inconnus, souvent à des heures inopportunes, peuvent rapidement transformer votre téléphone en source de stress.…

Alicemail, une solution de messagerie citée pour sa simplicité d’utilisation et sa sécurité annoncée

Le chiffrement des échanges reste souvent réservé à des solutions jugées complexes ou peu accessibles. Pourtant, OVHcloud annonce une messagerie…

Arrêter le phishing : moyen efficace pour protéger vos données en ligne

Un pirate informatique ne s’embarrasse plus de maladresses. Fini les fautes grossières et les mises en page bâclées. Aujourd’hui, le…

Sécurité de l’information vs Cybersécurité : quelle différence ?

Une politique de sécurité de l’information peut exister sans inclure de mesures techniques de cybersécurité. À l’inverse, un dispositif de…

Nettoyer un ordinateur infecté par un virus : étapes et conseils efficaces

Un ordinateur infecté par un virus peut rapidement devenir un cauchemar, compromettant la sécurité des données et ralentissant les performances.…

Changer le type de sécurité Wi-Fi : étapes simples à suivre pour sécuriser votre réseau domestique

Le protocole WEP continue d’être utilisé dans certains foyers, malgré son obsolescence et ses failles documentées depuis plus de vingt…

Loi protection données 2018 : principaux points à retenir pour se conformer

Une sanction de 20 millions d’euros. Quatre pour cent du chiffre d’affaires mondial. Voilà l’échelle des risques que toute entreprise…

Comment l’acier répond aux défis du transport sécurisé du CO₂?

Dans un contexte où la décarbonation de l'industrie devient une priorité mondiale, le transport sécurisé du CO₂ occupe une place…

RSI : Quelle est l’importance de la fonction du RSSI en entreprise ?

Le danger ne prévient jamais. Parfois, il frappe à la porte de l’entreprise sans crier gare, paralysant l’activité en quelques…

Cyberattaque : quelle entreprise a été ciblée ?

Un bug dans la matrice, et tout le château de cartes numérique s’effondre : 3h17, un informaticien tombe nez à nez…

Authentification : quelle forme est la plus courante aujourd’hui ?

Un glissement de doigt, et voilà des millions de verrous numériques qui sautent en silence. On avait juré la fin…

Types de VPN : Quelle est leur variété et leur nombre exact ?

Un hacker planqué derrière son écran au fin fond d’un cybercafé tokyoïte et un reporter qui tente d’échapper à la…

Sécurité informatique : authentification la plus sûre pour vos données ?

Les cyberattaques se multiplient, ciblant aussi bien les grandes entreprises que les particuliers. La protection des données sensibles devient une…

Conseils pour réagir après avoir ouvert une pièce jointe de phishing : que faire ?

Lorsqu'un clic imprudent ouvre une pièce jointe frauduleuse, le stress monte rapidement. Les cybercriminels perfectionnent leurs techniques, et chaque fichier…

Paramètres de sécurité : où les trouver facilement ?

Naviguer sur Internet peut parfois ressembler à une traversée en eaux troubles, où la sécurité n'est pas toujours garantie. Pour…

Certificats de sécurité sur téléphone : Pourquoi et comment les installer ?

Les smartphones sont devenus des outils indispensables pour gérer notre quotidien, de la communication aux transactions bancaires. Pour assurer la…

Audit interne ou externe : quelle approche choisir pour votre cybersécurité ?

Un audit interne n'exclut jamais, par principe, la nécessité d'un audit externe. Pourtant, certaines organisations persistent à les opposer ou…

Comment fonctionne une prestation de service informatique ?

La prestation de service informatique est un composant clé pour les entreprises, facilitant la gestion des systèmes informatiques, la sécurité…

Achats en ligne : Dangers potentiels et conseils pour les éviter

Les achats en ligne ont révolutionné notre manière de consommer, offrant une commodité sans précédent. Cette facilité d'accès s'accompagne de…

Stockage sécurisé : où stocker des fichiers en toute sécurité ?

Avec la multiplication des cyberattaques et des violations de données, la question du stockage sécurisé des fichiers devient fondamentale. Les…

Vérifier antivirus sur ordinateur portable : comment savoir si votre PC est protégé ?

La sécurité numérique est devenue une priorité pour tous les utilisateurs d'ordinateurs portables. Face à l’augmentation constante des cybermenaces, il…

L’impact de la sécurité des appareils IoT sur les opérations commerciales

L'Internet des objets (IoT) a révolutionné la manière dont les entreprises fonctionnent, offrant des opportunités sans précédent pour l'automatisation, la…

Les étapes à suivre pour restaurer la sécurité de votre site WordPress après un piratage

Votre site WordPress est un atout précieux pour votre entreprise ou votre passion, mais malheureusement, il est aussi une cible…

3 stratégies globales pour minimiser les risques de cyberattaques en entreprise

En matière de cybersécurité, les statistiques soulignent qu'une grande proportion des pertes ou atteintes constatées au sein des entreprises est…

Les meilleures protections antivirus pour Mac

Alors que les Macs étaient autrefois considérés comme immunisés contre les logiciels malveillants, la popularité croissante de macOS a attiré…

4 raisons d’adopter un VPN

Le VPN a longtemps été un outil qui se réservait presque exclusivement aux entreprises ou aux professionnels des métiers du…